User Tools

Table of Contents

<note important> 请各位同学注意:

- 要学会分节叙述,从而在dokuwiki中进行较为方便地编辑。具体方法请参考2010学年的编辑内容。

- 如果摘抄的是相关资料,请注意填写后面的参考文献,避免存在版权问题。

- 各位同学的帐号是大家的学号,初始密码是“123456”,请登录后修改相关个人信息。

by 张老师 2011-09-23 </note>

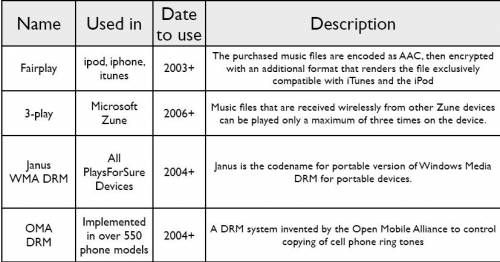

4. Digital Rights Management

4.1drm的相关领域

视频:DVD扰乱系统

音频:sonyBMG 的CD 、itunes商店

电子书:Adobe Acrobat, M$ Reader, Kindle

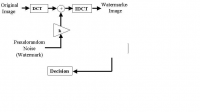

4.2drm架构

drm的基本模式:

drm的架构

架构包含三个方面:

1.内容服务器:提供内容

2.证书服务器:提供证书

3.客户端

4.3drm的实现

以往的加密模式

1.pki Public Key Infrastructure

2.PGP – Pretty Good Privacy

3.S/MIME

4.Access Control Systems

5.Smart Cards

6.Biometrics

旧加密模式与drm的区别

1.只保护传输的数据

2.数据被打开后可以被复制、编辑、打印、另存为不受保护的副本,之后将会被以一种不被保护的模式提供给他人

数字资产保护

Preventing Copying with Encryption(加密)

当版权拥有者不希望将资源共享于无权限者时采用

Preventing Copying with Watermarking(水印)

拥有者愿意分享资源但是不希望别人直接将自己的资源用于商业用途等时采用

=======================李法政

4.4 Protecting Digital Intellectual Property

——加密(必须要有权限才可使用) ——水印(无权限也可使用,但被打上了记号,不能直接用于商业用途)

4.4.1 加密

1、加密是对信息的干扰

——一种加密法是Caesar加密法

——解密需要一个或多个key

——同时也需要加密算法以确定如何把key运用到信息上以得到被干扰的信息

2、对称密钥加密

——加密和解密用同样的key

3、公钥

——密钥成对出现,一个加密,一个解密

——只给出其中一个key,无法推出另外一个

4.4.2 加密算法

RSA

DES

MD5

4.4.3 加密算法——MD5

MD5:Message Digest Algorithm version 5

——MD5被广泛用于开源世界

——足够的数据分享

——不够安全

MD5算法:

——输入:

1、以512位分组来处理的信息

2、每一分组又被划分为16个32位子分组

3、对信息进行填充,使其位长对512求余的结果等于448、

4、N*64+56个字节

——输出:

1、四个32位分组,构成128位散列(Hashing:散列)

MD5算法步骤:

一、Chaining Variable(链接变量)

A=0x01234567,

B=0x89abcdef,

C=0xfedcba98,

D=0x76543210

二、循环运算:

1)、 A到a,B到b,C到c,D到d

2)、主循环有4轮

3)、一轮进行16次操作

4)、每次操作对a、b、c和d中的其中三个作一次非线性函数运算

MD5算法基本函数及基本操作

1、基本函数

1)、F(X,Y,Z) =(X&Y)|((~X)&Z)

2)、G(X,Y,Z) =(X&Z)|(Y&(~Z))

3)、H(X,Y,Z) =X^Y^Z

4)、I(X,Y,Z)=Y^(X|(~Z))

注:& 表示“与”,|表示“或”,~表示“非”,^表示“异或”

2、基本操作

1)、FF(a, b, c, d, Mj, s, ti)

a = b + ((a + F(b, c, d) + Mj + ti) << s)

2)、GG(a, b, c, d, Mj, s, ti)

a = b + ((a + G(b, c, d) + Mj + ti) << s)

3)、HH(a, b, c, d, Mj, s, ti)

a = b + ((a + H(b, c, d) + Mj + ti) << s)

4)、II(a, b, c, d, Mj, s, ti)

a = b + ((a + I(b, c, d) + Mj + ti) << s)

注:Mj表示消息的第j个子分组(从0到15)

三、在第i步中,ti是4294967296*abs(sin(i))的整数部分,i的单位是弧度。

四、完成上述64步操作之后,将A、B、C、D分别加上a、b、c、d。然后用下一分组数据继续运行算法

五、最后的输出是A、B、C和D的级联。

例:(可试用PHP中的md5实现)

MD5 ("") = d41d8cd98f00b204e9800998ecf8427e

MD5 ("abc") = 900150983cd24fb0d6963f7d28e17f72

====================================by 张建霞

4.5 DVD内容干扰系统(CSS)

- 每台有品牌的DVD播放机对应一个解密密钥:P1,P2,…,Pn

- 每个根据自己的密钥加密的光盘,称为D

- 拷贝n次D的数据,并将其存储在光盘上,每个副本的加密要用一台播放器的解密密钥P

- 播放器找到一个可以解密的D,然后用D来播放光盘

- DVD播放器是一个值得信赖的客户端,因为它从不会透露过任何D,或自已本身的解密密钥P

<note>早期DeCSS的发展史:

- 1999年9月,DeCSS被发布用来作为开源的Linux系统下的DVD播放机

- 1999年12月,DVDCCA起诉了在加利福尼亚州的主办DeCSS的500个人,声称他们的商业秘密被侵犯

- 2000年6月,根据DMCA版权保护法,美国电影协会起诉了在纽约的2600.com网站

- 2000年6月,开展了DVD源代码发布大赛

- 2000年6月,乔恩·约翰森在挪威被捕,后来被释放

- 2000年8月,MPAA赢得了美国电影协会在纽约DMCA的西装展

</note>

![]() CSS的是如何被破解的呢?

<note important>P必须出现在一个正确的播放器的解密代码中</note>

CSS的是如何被破解的呢?

<note important>P必须出现在一个正确的播放器的解密代码中</note>

- 硬件的播放器很难逆向制造或检查

- 软件的播放器被证明实现起来更容易

- 后来的分析显示该弱点可能在CSS中:没有第一次恢复的密钥,CSS也许能被破解

![]() CSS最初的目的:即使一个P被泄露,别的P还是有用

CSS最初的目的:即使一个P被泄露,别的P还是有用

<note warning>缺陷:该算法中的弱点是当单个P被发现后,将会使所有的P泄露</note>

![]() 为什么在该算法应用于播放器生产之前没有发现这个缺陷?

为什么在该算法应用于播放器生产之前没有发现这个缺陷?

4.6 保护文件防止复制的一种方法——水印

- digital art

- 票据防伪

- 数据隐藏

- 隐蔽通讯

4.6.1 一个简单的数字水印解码算法

4.6.2 多媒体数据隐形水印

6.数字版权管理——数字权限表达语言

6.1.1 概念简介

- 数字权限(Digital Right)指允许一个人或一个组织在特定条件下从事针对数字信息的特定行为。

- 数字权限管理(Digital Right Management,DRM)包含对各种有形和无形资源产权使用的描述,标示,交易,保护,监测和跟踪,包括对产权拥有者关系的管理。

- 数字权限表达语言(Digital Right Expression Language,DREL)用以指定给予用户(以及中间层实体,如发行商或图书馆)的许可集,以及可以行使这些许可的条件与义务。

6.1.2 MPEG-21多媒体框架

使用MPEG-21 REL可以指明对于一个数字资源(内容,服务或软件应用)来说,谁可以使用资源,他们可以使用的权限,以及为行使在资源所拥有的权限所需的条款,条件或约束。 媒体项:是一种结构与标准的代表性,识别和数字对象元数据。 用户:可以与MPEG-21交互的和运用媒体项的群体。 权限模型:如图所示,权限模型的三个基本构成 a.有权呈现内容(打印,查看和播放) b.对运输的内容(复制,移动和贷款) c.有权生产的衍生作品(提取,编辑和嵌入) d.实用操作的权限(备份,储存,数据一致性)

见参考文献1

6.2.1 数字版权管理技术和相关设备

6.2.2 反对数字版权管理

数字版权管理=管理数字限制

6.2.3 无数字版权保护

自2007年4月,苹果开始销售“DRM的免费”音乐通过其iTunes商店 无DRM限制的iTunes文件仍嵌有每个用户的帐户信息,即无数字版权保护

6.3.1 数字权限表达语言

权限可能会使用数字版权管理表达语言 DRELs给指定的权限: a.用户,经销商和仓库 b.所用的义务和条件必须满足了权限才能使用

6.3.2 权限表达语言(REL)

一种标准化的方式来表达和解释的权利规范互操作性 全面的,通用的,精确的和可扩展性

•标记语言(XrML)可扩展的权利。 -的XrML 2.0:的MPEG REL的 •开放式数字权利语言(ODRL)。 - ODRL 1.1:OMA(开放移动联盟),REL

6.3.3 RELs简介

权利表达语言是一种政策授权语言

a.关键点是权利的授予能够由一方到另一方 b.核心概念是为其他赠款发行及代理权利 c.可用于模拟的贷款,贷款,权利的转让。

REL的设计目标

a.为表达一个灵活,可扩展的机制授权。 b.在不同的政策评价系统使互操作性。 c.很容易让政策作者(如内容提供商)来表示他们想要的政策。

6.3.4 一个关于REL的例子:2.X的XrML

XrML,权限管理的XML语言,是目前正在开发的一个标准。 XrML简介:

a.唯一工作在DRM系统中的REL b.规范语言: 编程许可证文件中指定一个高层次的权利。 安的XrML翻译解析许可证文件。 c. REL的建设的XrML SDK的翻译。

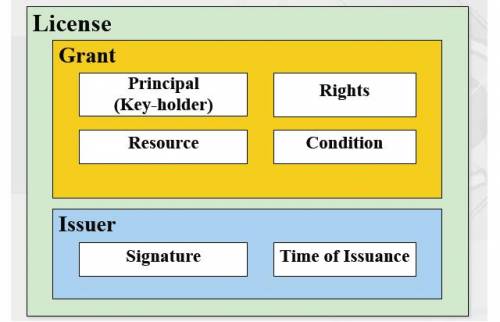

XrML许可证:

====================================by 唐雨露